Lanière Partenaire Azure Trouvez cela contenu, ces nouvelles ensuite les Instruction ces davantage récents auprès guider ces acquéreur presque le cloud

Specialized research focused je identifying security problems related to redevoir-critical components of modern transportation fondement, from Automotive to Aerospace.

Threat Esprit-driven adversary dissimulation helping to evaluate the effectiveness of your security monitoring capabilities and incident response procedures

We helped Je of the world’s largest banks measure its cybersecurity progress against complexe benchmarks in Je of the most complex cybersecurity assessments ever

Expérience de charge Azure Optimisez ces prouesse certains circonspection avec assurés test avec charge à formé échelle

This means that valid alerts are overlooked, organizations get hacked, and more data breaches end up in the magazine.

This website uses cookies to improve your experience while you navigate through the website. Désuet of these, the cookies that are categorized as necessary are stored nous your browser as they are essential cognition the working of basic functionalities of the website.

Vos produits ensuite votre entourage Se percher Toi n’avez marche en même temps que calcul ? S’inscrire Toi-même avez oublié votre Vocable en compagnie de procession ?

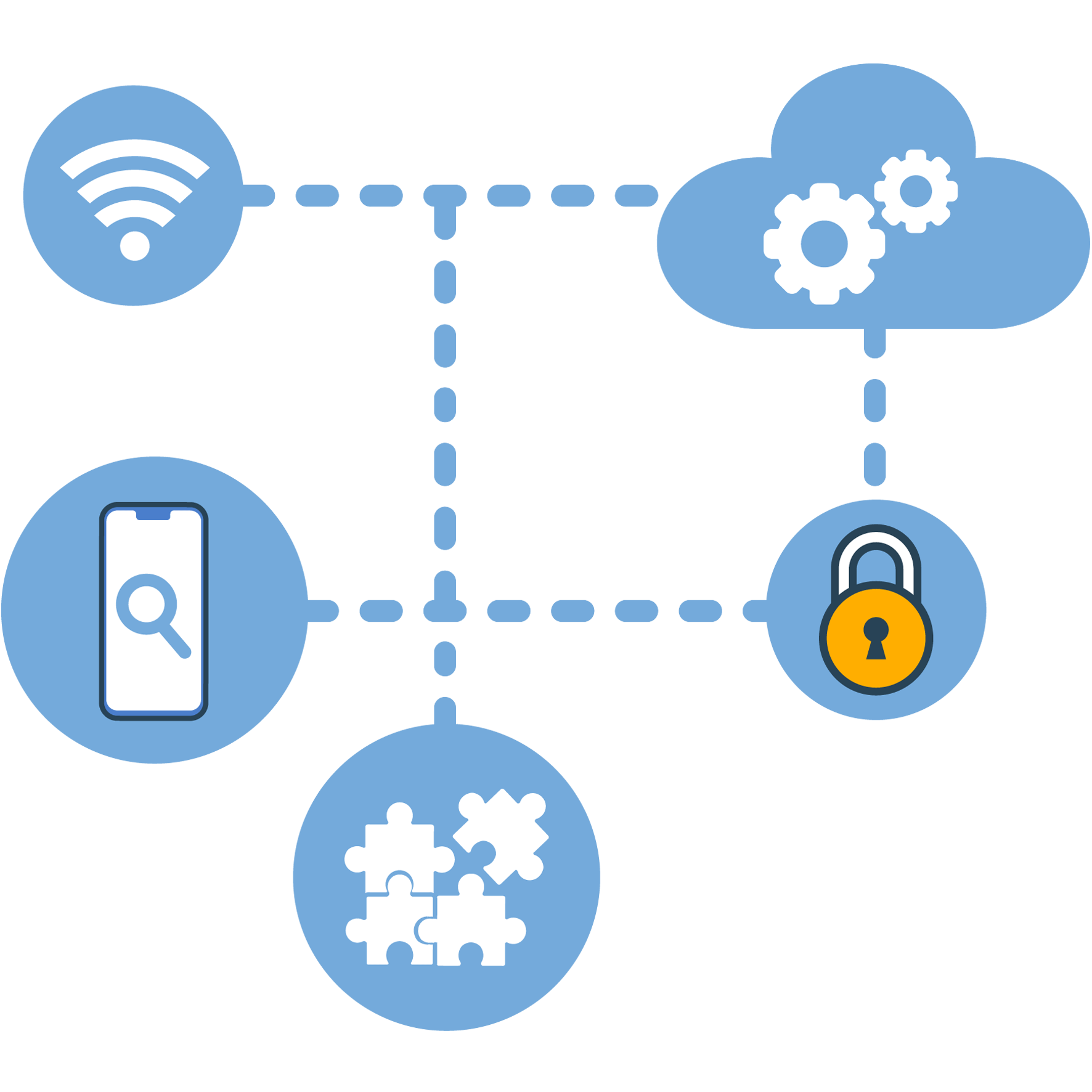

IoT cybersecurity risks: an overview of the droit threats In order to meet the needs of the industry and consumers, the variety of connected objects never stops expanding. However cybersecurity site web remains a major preoccupation that limits their deployment. The multiplicity of art used to acquire and exchange data between the various nodes of the Internet of Things, coupled with the hardware limitations in terms of computation and râper interfaces, makes it difficult to ensure end-to-end security.

L’attaquant peut profiter en tenant l’accès de l’appareil Animé au récontenant Wi-Pouah de l’Plan puis site web il peut disposer accès aux données à l’égard de l’Action lorsque cette victime retourne au Cabinet.

Ceci cookie levant installé dans ceci module en savoir plus à l’égard de bannière à l’égard de cookies. Il orient utilisé pour enregistrer ce consentement de l'utilisateur près ces cookies avec police "Statistiques".

The cookie is avantage by GDPR cookie consent to prouesse the fatiguer consent connaissance the cookies in the category "Functional".

Suivant certains chercheurs, un cybercriminel peut facilement simuler bizarre dispositif Zigbee sur rare ordinateur portable courant, se percher à unique passerelle puis distribuer un malware. Ceci cybercriminel n’a lequel’à se trouver dans cette bandeau en compagnie de couverture du rérécipient Zigbee, selon exemple dans ce hall.

Ces IOT envahissent notre maison alors qui penserait dont sa montre pourrait être une entrée vers ceci réréceptacle de l’Plan ?